简介

在网络安全领域,Web 应用安全测试始终是核心环节之一。随着 Web 技术的飞速发展,应用架构日趋复杂,漏洞形式也不断迭代,这就对安全测试工具提出了更高的要求。在众多工具中,Burp Suite 凭借其强大的功能集成、灵活的模块化设计和卓越的实战性能,成为全球安全测试人员的首选工具,被誉为“Web 渗透测试的瑞士军刀”。它由 PortSwigger 公司开发,是一款集多种 Web 安全测试功能于一体的集成平台,能够覆盖从信息收集、漏洞探测到漏洞利用的全流程测试工作,广泛应用于渗透测试、安全审计、漏洞挖掘等场景。

Burp Suite 的核心优势在于其“中间人代理”工作原理与模块化协作架构,这也是它能够高效完成各类测试任务的基础。其核心工作逻辑是通过扮演浏览器与目标 Web 应用之间的“中间人”角色,拦截、解析、修改和重放 HTTP/HTTPS 流量,从而实现对 Web 通信过程的深度掌控。具体而言,用户只需将浏览器或移动设备的代理设置为 Burp Suite 的默认监听地址(127.0.0.1:8080),所有网络请求就会被拦截。对于 HTTPS 流量,Burp Suite 会通过生成自签名 CA 证书的方式完成解密,只需在客户端安装并信任该证书,即可实现对加密流量的全程监控与分析。这种中间人机制不仅是 Burp Suite 实现流量管控的核心,也为后续的漏洞测试提供了基础数据支撑。

在架构设计上,Burp Suite 采用模块化架构,各功能模块通过共享中央上下文(如站点地图、历史记录)实现协同工作,形成了一套完整的测试工具链。这种设计的优势在于,测试人员可以将一个模块捕获的数据快速传递到另一个模块进行后续处理,无需在多个工具间来回切换,极大提升了测试效率。例如,Proxy 模块捕获的请求可以直接发送到 Repeater 模块进行手动重放测试,也可以交由 Scanner 模块进行自动化漏洞扫描,实现了自动化与手动测试的无缝衔接。

Burp Suite 的核心功能模块覆盖了 Web 安全测试的全流程,每个模块都有其独特的定位和应用场景。其中,Proxy(代理)模块是整个工具的流量中枢,负责拦截、查看和修改所有进出的 HTTP/HTTPS 请求与响应。它支持通过正则表达式过滤流量、配置自定义拦截规则,还能完整记录所有经过代理的流量历史,方便测试人员回溯分析。对于测试人员而言,Proxy 模块是了解目标应用通信逻辑的第一步,也是发现潜在漏洞入口的重要手段。

Target(目标)模块则用于管理测试目标的站点地图,通过可视化的方式展示目标应用的目录结构、参数、Cookie 等信息,帮助测试人员快速梳理应用架构,识别攻击面。测试人员可以通过配置目标范围,精准控制其他模块的测试对象,避免测试资源的浪费。Scanner(扫描器)模块是 Burp Suite 专业版的核心功能之一,支持主动扫描和被动扫描两种模式:主动扫描通过发送特制载荷探测 SQL 注入、XSS、CSRF 等常见漏洞;被动扫描则通过分析代理流量中的潜在风险,无需向目标发送额外请求,具有更好的隐蔽性。最新版本的 Scanner 模块还引入了基于机器学习的误报过滤引擎,将误报率降低至 12% 以下,大幅提升了扫描结果的可靠性。

Intruder(入侵者)模块是自动化攻击的利器,主要用于参数爆破、枚举和模糊测试。它支持多种攻击类型,包括 Sniper(单参数攻击)、Battering ram(多参数同步攻击)、Cluster bomb(多参数笛卡尔积攻击)等,可灵活应对密码爆破、目录枚举、令牌猜测等测试场景。Repeater(重放器)模块则专注于手动测试,允许测试人员反复修改单个请求参数并重新发送,观察响应变化,是验证漏洞、调试攻击逻辑的必备工具。例如,测试人员可以通过 Repeater 模块修改订单支付金额参数,验证应用是否存在逻辑漏洞。

除了上述核心模块,Burp Suite 还提供了多个辅助工具模块。Sequencer(序列分析器)用于分析会话令牌、CSRF Token 等关键数据的随机性,评估其加密强度是否足够抵御猜测攻击;Decoder(解码器)支持 Base64、URL、HTML、Hex 等多种编解码格式,可快速解码 JWT 令牌、加密参数等敏感信息;Comparer(对比器)则通过可视化方式对比两个请求或响应的差异,帮助测试人员发现细微的逻辑变化;Extender(扩展)模块支持加载 Python、Ruby 或 Java 编写的第三方插件,通过开放的 API 接口扩展 Burp Suite 的功能边界,形成了丰富的生态体系。BApp Store 中提供了上百个插件,涵盖 GraphQL 测试、验证码破解等多种场景,满足不同测试需求。

Burp Suite 分为社区版(Community Edition)和专业版(Professional Edition)两个版本,两者在功能上存在一定差异。社区版作为免费版本,提供了 Proxy、Repeater、Decoder 等基础功能,能够满足入门级测试人员的基础测试需求;专业版则包含 Scanner、Collaborator、AI 辅助功能等高级特性,适用于专业渗透测试人员和企业级安全审计工作。2025 年推出的最新版本还新增了 Burp AI 功能,包括自动调查漏洞、生成登录序列、智能减少误报等,进一步提升了测试效率。例如,AI 辅助的“Explore Issue”功能能够像人类渗透测试人员一样自主调查 Scanner 发现的漏洞,尝试利用方法并总结结果,帮助测试人员快速验证漏洞影响;“Explainer”功能则可以对请求中的陌生技术点生成 AI 解释,无需跳出工具即可完成知识补充。

在实际应用场景中,Burp Suite 展现出了极强的适应性和实用性,能够应对各种复杂的 Web 应用环境。无论是传统的 Web 网站,还是基于 HTTP/2、WebSocket 协议的现代 Web 应用,抑或是移动 APP 的 API 接口测试,Burp Suite 都能提供有效的支持。例如,测试移动 APP 接口时,只需将手机的代理设置为 Burp Suite 的监听地址,即可捕获所有 APP 与服务器的通信流量,进行后续的漏洞测试;面对采用 JWT 认证的应用,测试人员可以通过 Decoder 模块解码令牌,结合插件分析签名漏洞。在漏洞赏金平台上,许多安全研究人员正是借助 Burp Suite 的手动测试功能,挖掘出自动化工具难以发现的逻辑漏洞,获得高额赏金。

作为 Web 安全测试领域的行业标配,Burp Suite 不仅是一款工具,更是安全测试人员的“职业装备”。如今,无论是 OSCP、CEH 等主流安全认证考试,还是企业渗透测试岗位的招聘要求,“熟练使用 Burp Suite”都是必备条件之一。官方提供的 Web Security Academy 教程更是以 Burp Suite 为核心,手把手教导用户挖掘各类漏洞,成为安全新手入门的重要学习资源。

当然,Burp Suite 也存在一定的局限性。其高级功能依赖专业版付费订阅,部分企业用户可能面临成本压力;在测试大型复杂应用时,自动化扫描可能存在耗时较长、资源占用较高的问题;对于 React、Vue 等现代前端框架的动态内容解析能力也有待提升。但总体而言,Burp Suite 凭借其强大的功能集成、灵活的模块化设计和丰富的生态体系,依然是 Web 安全测试领域不可替代的核心工具。

综上所述,Burp Suite 通过“中间人代理 + 模块化工具链”的核心设计,构建了一套完整的 Web 安全测试解决方案。它不仅实现了测试流程的全覆盖,更通过不断的版本迭代引入 AI 等新技术,持续提升测试效率和准确性。对于安全测试人员而言,掌握 Burp Suite 的使用方法,不仅是职业能力的重要体现,更是提升漏洞挖掘能力的关键。在网络安全威胁日益复杂的今天,Burp Suite 无疑将继续在 Web 安全测试领域发挥重要作用,为网络安全防线的构建提供有力支撑。

下载bp链接:

https://pan.baidu.com/s/1piotclquP1by3xjSTlX4Rg?pwd=8888 提取码: 8888

汉化下载链接:

https://pan.baidu.com/s/17CLmv58cOni56wPSRkA1pw?pwd=8888 提取码: 8888

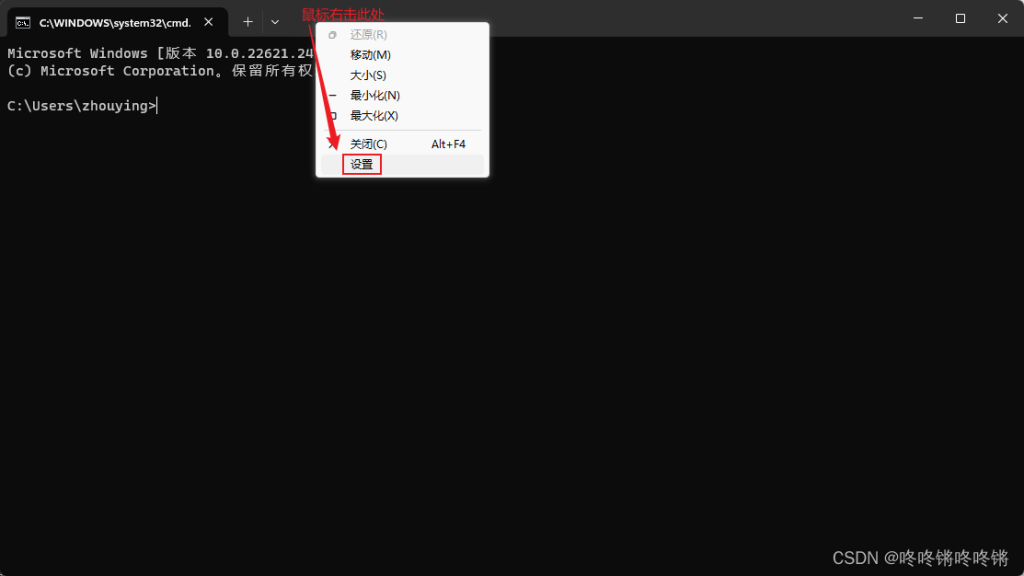

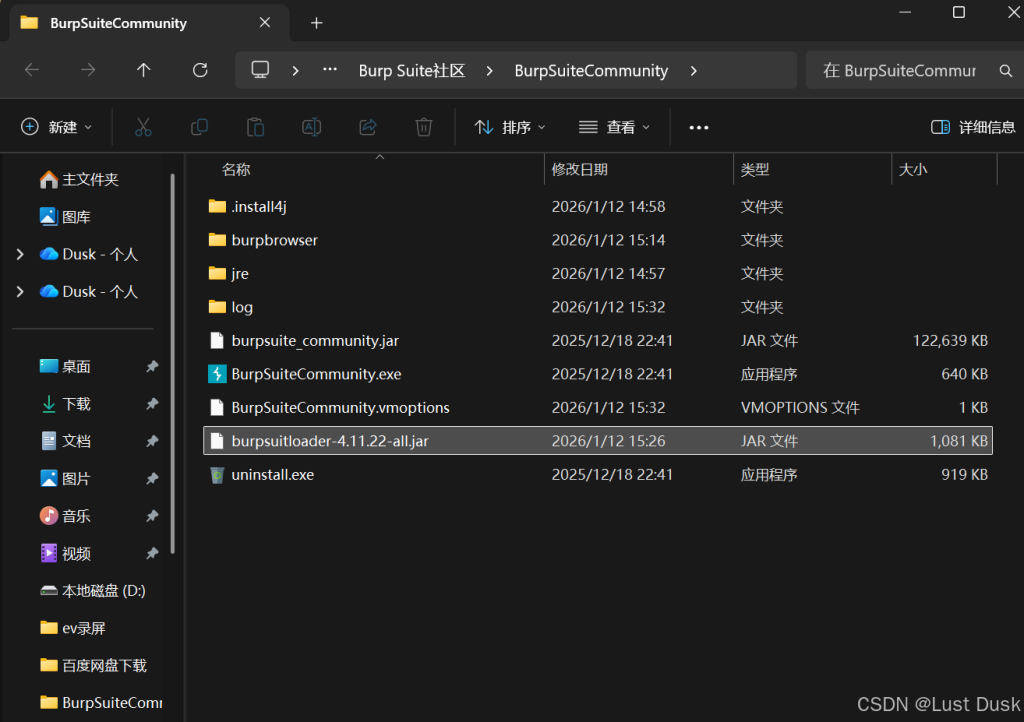

将BurpSuiteCommunity.vmoptions使用记事本打开

# Enter one VM parameter per line

# For example, to adjust the maximum memory usage to 512 MB, uncomment the following line:

# -Xmx512m

# To include another file, uncomment the following line:

# -include-options [path to other .vmoption file]

-include-options settings.vmoptions

-include-options user.vmoptions

--add-opens=java.desktop/javax.swing=ALL-UNNAMED

--add-opens=java.base/java.lang=ALL-UNNAMED

--add-opens=java.base/jdk.internal.org.objectweb.asm=ALL-UNNAMED

--add-opens=java.base/jdk.internal.org.objectweb.asm.tree=ALL-UNNAMED

--add-opens=java.base/jdk.internal.org.objectweb.asm.Opcodes=ALL-UNNAMED

-javaagent:burpsuitloader-4.11.22-all.jar

-Xmx2048m